Несколько лет назад медвежатниками называли тех, кто взламывал банковские сейфы. Сегодня же, в эпоху информационных технологий, отряд медвежатников пополнился мошенниками нового профиля – так называемыми специалистами по скимминг-атакам (Skimming-Angrife), совершающим налёты исключительно на банковские автоматы (Geldautomaten) и платёжные терминалы. Этим ребятам не нужны ни отмычки, ни щипцы «шведки», ни «свёртыши», широко применявшиеся медвежатниками прошлых поколений. Главным инструментом современного скимминг-медвежатника является скиммер – накладка, внутри которой находится устройство, считывающее информацию с магнитной полосы пластиковой банковской карточки для дальнейшего изготовления её дубликата.

Статистика скимминг-атак в ФРГ

Согласно статистическим данным организации Gesellschaft Euro Kartensysteme, количество скимминг-атак в Германии в прошедшем 2012-м году сократилось по сравнению с предыдущим 2011-м годом на 30%. Однако число успешных мошеннических операций, в результате которых медвежатникам удалось-таки снять деньги с банковских счетов, возросло с 21.000 в 2011-м до 23.000 в прошедшем году. При этом надо непременно отметить, что в 8-ми из 10-ти случаев незаконное снятие денег со счёта удалось предотвратить только за счёт того, что карточки были своевременно заблокированы (Kartensperre).

Ссылаясь на информационное агентство dpa, портал Deutsche Telekom’а опубликовал недавно таблицу активности скимминг-мошенников по федеральным землям. Оказывается, что преступники наиболее активны на западе и юге Федеративной Республики и менее активны на севере и востоке страны. Абсолютным же чемпионом среди больших городов, как и предполагалось, стал Берлин, где в 2012-м году скимминг-медвежатникам удалось успешно препарировать 59 банкоматов.

Небезынтересно также узнать, в каких именно странах украденные у немецких обывателей деньги превращаются сегодня в шуршащие купюры. До последнего времени считалось, что промышляющие в Германии скимминг-мошенники – это представители болгарской и румынской мафий. На самом же деле в этом секторе преступности давно уже орудуют интернациональные синдикаты, чьи резиденты разбросаны по всему миру. Согласно данным упомянутой выше Gesellschaft Euro Kartensysteme, 28% украденного было обналичено в США, 16% – в Мексике, 12% – в Колумбии и по 9% – в Бразилии и Таиланде. Именно в этих странах чаще всего производился съём денег по карточкам-дубликатам. Или ими щедро расплачивались в супермаркетах.

Пока банки возвращают деньги пострадавшим

И всё-таки руководитель отдела менеджмента по вопросам безопасности при Объединении немецких банков системы Sparkasse и Genossenschaftsbanken г-жа Маргит Шнайдер (Margit Schneider) оценивает развитие ситуации в сегменте скимминга как положительное. Из 60.000 эксплуатируемых в Германии банкоматов скимминг-налётам в 2012-м году подверглись лишь 473 устройства, а из 94 миллионов курсирующих по республике банковских карточек, преступникам удалось продублировать лишь ничтожную часть из них. Что же касается украденных денег, то среднестатистическая сумма, которую конкретный человек потерял в результате конкретного мошенничества, равна всего 1.400 евро. Не говоря уже о том, что банки полностью возмещают пострадавшему украденные деньги.

Однако для каждого обворованного скимминг-атака не проходит бесследно. Недоверие к банковской системе и стресс – весьма печальные результаты успешных скимминг-атак. А «нервные клетки» – помните крылатое выражение – «не восстанавливаются». Как, впрочем, и доверие.

Как действуют мошенники

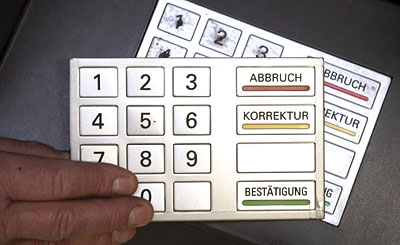

Операция под названием «скимминг» (в переводе с англ. skim – снимать) производится по одной и той же хорошо отработанной схеме. Сначала преступник устанавливает на картоприёмник (Karteneinzugsschlitz) банкомата специальное приспособление, называемое профессионалами «скиммер» (или сканер карт), внутри которого находится устройство для считывания информации с магнитной полосы карты. Затем он покрывает «родную» клавиатуру банкомата (echte Tastatur) накладной клавиатурой (Imitat-Tatstatur) с электронной начинкой или монтирует специальную мини-камеру, глазок которой направлен на клавиатуру.

Как только клиент банка вставляет свою пластиковую карточку в картоприёмник и набирает код для снятия денег, скиммер считывает информацию с магнитной ленты, а накладная клавиатура или мини-камера запоминают PIN-код карты. Ну а дальше ещё проще. Используя полученную информацию, мошенники изготавливают карточки-дубликаты, позволяющие осуществлять такие же финансовые операции, которые разрешены оригинальной карточке.

EMV-технология

Эффективным средством борьбы со скиммингом стал разработанный ещё в 2008-м году EMV-стандарт, названный так по имени принимавших в его разработке участие компаний Europay International (сегодня переименована в MasterCard Europe), MasterCard и VISA. Благодаря этому Know-how, финансовые институты получили новое поколение надёжного платёжного инструмента. Дело в том, что в EMV-карточки фактически вмонтирован своеобразный мини-компьютер (der goldene Chip), гораздо эффективнее защищающий их владельца от махинаций, чем устаревшая магнитная полоса. В отличие от неё «золотой чип просто невозможно продублировать», – утверждает спикер Postbak’а Ральф Пальм (Ralf Palm).

На самом же деле дубликат новой карточки, конечно же, можно изготовить. Вот только данные на золотом чипе зашифрованы таким образом, что при их считывании сразу же выясняется, имеет ли банкомат дело с оригиналом или дубликатом, – проясняет ситуацию газета Die Welt .

Вслед за Postbank’ом на новую технологию перешли Comdirect Bank, Targobank, Sparkassen и банковский конгломерат Volks- und Raiffeisenbanken-Gruppe. Поколение EMV-карточек Postbak’а легко опознаваемо, так как работающий в тесной связке с платёжной системой VISA этот финансовый институт изготавливает карточки с логотипом марки VISA под названием «V Pay», который хорошо виден на передней стороне. EMV-карточки других банков опознать не так просто, но это легко выяснить в самом банке.

Однако интегрировать новый чип в банковскую карточку – это лишь первый шаг. Второй – соответствующим образом переоснастить банкоматы, для которых информация, записанная на магнитной ленте, будет уже недостаточной. А эта задача не может быть реализована в короткий отрезок времени. Что касается Европы, то на новую систему перешли практически все европейские банкоматы. И если в прошлые годы карточки-дубликаты немецких бюргеров безболезненно «работали» в Англии, Италии и Голландии, то теперь мошенникам приходится отправляться далеко за пределы Европейского континента, значительно расширив географию точек несанкционированного съёма денег: от Южной Америки до Дальнего Востока.

Но и тут наступают тяжёлые для современных медвежатников времена. По данным газеты Die Welt, уже с апреля текущего года на новую систему постепенно будут переходить США, а осенью за ними последует Перу. Но окончательный переход по всему миру завершится не скоро.

И всё-таки успехи EMV-стандарта не пугают мошенников, поскольку EMV-технология, по словам одного из ведущих специалистов-криптологов Карстена Ноля (Karsten Nohl), предлагает лишь одностороннюю защиту. Карточки действительно надёжны! Но карточки – это лишь часть банковской платёжной системы, которая может быть атакована с совершенно другой стороны.

EC-Kartenterminals (платёжные терминалы)

Эксперты по вопросам надёжности безналичных расчётов из Кембриджского университета считают, что следующим ненадёжным звеном банковской системы, которое будет подвержено массированному нападению современных медвежатников, станет (а фактически уже стало) знакомая всем нам система EC-Terminal’ов, посредством которых осуществляются безналичные проводки денег в торговых и прочих организациях.

Чтобы произвести расчёт, платёжный терминал генерирует специальный цифровой код (Zahlencode), который воспринимается банком как надёжный сертификат для проведения финансовой операции. Если же мошенникам удаётся перехватить этот цифровой код при помощи вредоносной хакерской программы (Schadsoftware) и изменить направление платежа, то деньги владельца карточки окажутся в другом месте. Чтобы предотвратить этот трюк, уверяет Карстен Ноль, надо кардинально изменить технологию процесса. Не терминал, а банк должен генерировать цифровой код. Таким образом, выступающий в роли некоего курьера с кодом доступа EC-Terminal уже перестанет быть интересен медвежатникам, так как нападать на курьера, у которого нет кода доступа, нет никакого смысла.

Самые крупные в Германии операторы системы безналичных расчётов Easycash и Telecash, контролирующие подавляющее большинство проводок между терминалами и банками, однако, прислушиваться к мнению экспертов пока что не намерены. Почему? Можно только в теряться в догадках…

Geoblocking (геоблокинг)

А пока что на помощь финансовым институтам и их клиентам пришёл так называемый Geoblocking – новый способ борьбы с мошенничеством. По желанию клиента банки могут ограничить снятие денег по той или иной карточке определённой суммой или полностью заблокировать карточку для конкретной страны. В этом случае медвежатникам где-нибудь в Бангкоке или Каракасе либо вообще не удастся снять деньги при помощи дубликата, либо снять такую мелочь, ради которой не стоило было «потеть». Способ, безусловно, эффективный, но не очень удобный. Во всяком случае для тех, кто любит путешествовать. Так что бороться со скиммингом надо иными способами. Или надеяться на то, что жертвой преступников станет кто-то другой.

Cash-Trapping (кэш-траппинг)

Справедливости ради надо всё-таки отметить, что скимминг-мошенничество, согласно статистике, постепенно идёт на убыль. Если в 2010-м году, по данным Федерального ведомства уголовной полиции BKA, общая сумма ущерба составила 60 миллионов евро, а в 2011-м снизилась до 35, то в прошедшем 2012-м она не превысила и 30 миллионов. Однако медвежатники пока что останавливаться не намерены. Опасаясь дальнейших активных действий со стороны немецких финансовых институтов и правоохранительных органов в сегменте скимминга, они успешно отрабатывают другие виды манипуляций, такие, например, как Cash-Trapping.

Суть этого метода заключается в следующем. На окно выдачи денег банкомата устанавливается фальшивая накладка (Attrappe des Verschlusses über der Geldausgabe), которая препятствует появлению денежных купюр, как говорится, на свет белый. То есть после законного запроса денег по карточке банкомат выдаёт купюры, но они «зависают» в фальшивой накладке таким образом, что клиент банка их не видит. Предполагая, что окно выдачи денег не открылось из-за технической неполадки, он сообщает об этом банку, но как правило, не сразу, а через некоторое время. Особенно, если клиент пытался снять деньги поздно вечером, ночью или в праздничный день. Покидая помещение, в котором стоит банкомат, он даже не подозревает о том, что уже в следующую минуту мошенник снимает с банкомата фальшивую накладку с «прилипшими» к ней купюрами и исчезает, «как ежик в тумане».

Вернуть свои деньги у клиента банка в случае кэш-траппинга нет никакой возможности. Ведь сумма действительно была снята со счёта (что можно подтвердить технически). А тот факт, что купюры попали в руки преступника, можно доказать только в том случае, если траппинг-медвежатник придёт с повинной в полицию. На что надеяться было бы очень наивно.